No início dessa semana o servidor do blog teve um pequeno problema de energia, alguma coisa queimou no datacenter e o blog ficou 12 horas fora do ar !

Esse post (pelo menos agora com o mesmo titulo) já havia sido publicado na noite do dia 10 de novembro. Na manhã do dia 11, esse mesmo servidor teve problemas em alguns disco da RAID e até o sistema operacional teve que ter sido reinstalado. Para completar a história trágica, um backup do dia 7 de novembro restaurou todos os dados do blog, depois de dias fora do ar.

A empresa responsável pelo servidor perguntou se eu tinha algum backup mais atual dos meu dados,…, eu só tinha um do mês anterior, então fiquei quietinho e aceitei o backup deles… (E logicamente ganhei um bom desconto na mensalidade, devido as danos…)

A empresa responsável pelo servidor perguntou se eu tinha algum backup mais atual dos meu dados,…, eu só tinha um do mês anterior, então fiquei quietinho e aceitei o backup deles… (E logicamente ganhei um bom desconto na mensalidade, devido as danos…)

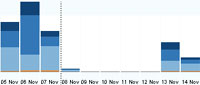

Só pra finalizar e esquecer essa trágica semana, o problema foi resolvido depois de 5 dias fora do ar… Como mostra o gráfico das estatísticas de acesso, onde agora tenho um “buraco” por falta de acesso… 🙁

O intervalo entre postar essa matéria e meu blog ter saído do ar foi tão próxima, que o google nem indexou o conteúdo, e nem deu tempo de gerar um backup do blog. Então tenho que reescrever o post…

Bom, para você não passar por essa situação chata e constrangedora que eu passei, você precisa fazer o backup do banco de dados e dos arquivos (principalmente as imagens) do seu blog.

Vamos por parte:

Backup do Banco de Dados

WP-DB-Backup: http://wordpress.org/extend/plugins/wp-db-backup/

Faz o backup do banco, comprime e envia por email. É possível fazer isso tanto manualmente, quanto automaticamente. Você pode configurar para fazer isso a cada 5 min, a cada hora, uma vez por dia, e etc… Recebendo tudo no seu email, tendo uma cópia fiél do BD do seu blog. (Inclusive comentário, rascunhos, configurações de plugins e etc..)

Backup do Arquivos

WordPress Backup: http://wordpress.org/extend/plugins/wordpress-backup/

Esse plugin completou o pacote de ferramentas… Ele faz o backup das pasta de plugins, temas e uploads (onde tem as fotos e etc…. )

Porém, um de suas funcionalidades deve ser usada com cuidado. Ele tem uma opção de enviar esses pacotes .zip para um email. Não faça isso. Com certeza seu PHP não tem alocação de memória suficiente para isso, e fará com que seu blog saia do ar (Testei e foi o que aconteceu.). O autor diz a mesma coisa na descrição do plugin: Be sure that your memory limits are set high enough in your php.ini

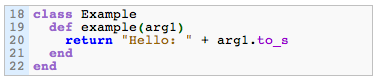

Então, para que serve o plugin ? Simples, ele cria o .zip dos seu diretórios e disponibiliza em uma pasta para download. Com isso você pode criar um script para fazer o download dos arquivos periodicamente. Exemplo prático: (Eu fiz para mim algo mais elaborado, mas esse aqui já é um começo)

wget http://www.seublog.com/wp-content/bte-wb/plugins.zip && mv plugins.zip backup/ || rm plugins.zip

wget http://www.seublog.m/wp-content/bte-wb/themes.zip && mv themes.zip backup/ || rm themes.zip

wget http://www.seublog.com/wp-content/bte-wb/uploads.zip && mv uploads.zip backup/ || rm uploads.zip

Explicando… Ele tenta baixar os três arquivos que o plugin gera. Caso consiga baixar o pacote com sucesso, ele move para uma pasta chamada backup, ou se houver alguma falha durante o download, ele deleta o arquivo corrompido.

Dica para o plugin: Troque a pasta padrão bte-wb. Se você não trocar o nome dessa pasta, qualquer um pode ter acesso a seus arquivos, principalmente o uploads.zip. Renomeie a pasta para algo mais difícil de alguém descobrir…

Então seja esperto e fique de olho. Nunca se sabe quando você vai precisar de um backup. Então é bom sempre ter um em mãos…

Para quem não conhece, pidgin é um mensageiro instantâneo que já vem instalado no Ubuntu. (

Para quem não conhece, pidgin é um mensageiro instantâneo que já vem instalado no Ubuntu. (

Durante muito tempo estive procurando um plugin de newsletter que funcionasse corretamente no wordpress 2.7.1. Porque newsletter e não RSS ?

Durante muito tempo estive procurando um plugin de newsletter que funcionasse corretamente no wordpress 2.7.1. Porque newsletter e não RSS ?